Microsoft wie o dziurze od 18 miesięcy

10 lipca 2009, 11:18Microsoft przyznał, że od półtora roku wiedział o skrajnie krytycznej luce, o której świat dowiedział się przed kilkoma dniami. Wyjątkowo niebezpieczna dziura pozwala na zaatakowanie komputerów z systemami Windows XP i Windows Server 2003, na których zainstalowano Internet Explorera 6 lub 7.

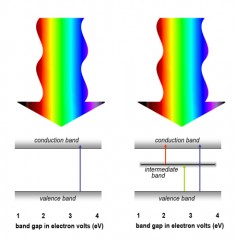

Tańsze, efektywne ogniwa słoneczne

31 stycznia 2011, 12:41Władysław Walukiewicz i kierowany przezeń zespół Solar Energy Materials Research Group w Lawrence Berkeley National Laboratory stworzyli właśnie ogniwa, które nie tylko współpracują z całym spektrum światła słonecznego, ale ich produkcja jest łatwa i tania.

Duże zainteresowanie Windows 8.1 RTM

13 września 2013, 12:02Microsoft poinformował, że przedsiębiorstwa w końcu zaczęły porzucać Windows XP. Od ostatniego wtorku z serwerów Microsoftu pobrano ponad 2 miliony kopii systemu Windows 8.1 RTM

Stare dziury na celowniku przestępców

25 lutego 2015, 12:51HP informuje, że do atakowania systemu Windows cyberprzestępcy wykorzystują przede wszystkim stare luki, których nie załatali właściciele zaatakowanych maszyn. Z najnowszego raportu dowiadujemy się, że w ubiegłym roku w aż 33% ataków udało się zainfekować maszynę poprzez dziurę w Windows, którą Microsoft załatał w 2010 roku

Mozilla chce od FBI informacji o luce

13 maja 2016, 07:13Mozilla zwróciła się do sądu z wnioskiem o udostępnienie informacji na temat luki w przeglądarce Tor, która bazuje na kodzie Firefoksa. Firma chciałaby poznać szczegóły luki, zanim zostaną one przedstawione oskarżonemu i jego prawnikom.

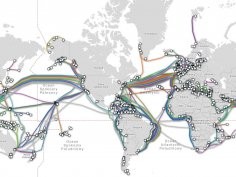

Podmorskie światłowody pomogą wykrywać trzęsienia ziemi

15 czerwca 2018, 11:23Około 70% powierzchni Ziemi jest pokryte przez wodę, a niemal wszystkie sejsmografy znajdują się na lądach. Dotychczas jedynym sposobem ne wykrywanie niewielkich trzęsień Ziemi pod powierzchnią oceanów było zatopienie kosztownego, zasilanego akumulatorami urządzenia i późniejsze go wydobycie lub też użycie sieci sejsmografów położonych blisko wybrzeża.

Badana m.in. przez Polaków porowata ciecz jonowa została „Cząsteczką roku”

22 grudnia 2020, 15:43Porowata ciecz jonowa, badana m.in. na UAM, wygrała w plebiscycie na cząsteczkę roku 2020. W konkursie ogłoszonym przez czasopismo Chemical & Engineering News można było głosować na opisane w tym roku molekuły nie mające związku z COVID-19.

U wybrzeży Sycylii zarejestrowano najbardziej energetyczne neutrino w historii

24 lutego 2025, 17:59Głęboko pod powierzchnią Morza Śródziemnego znajduje się niezwykła infrastruktura, wykrywacz neutrin KM3NeT. Jedna część znajduje się 30 km od południowych wybrzeży Francji, na głębokości ok. 2500 m i jest zoptymalizowana do pracy z neutrinami o energiach liczonych w gigaelektronowoltach (GeV). Część druga, KM3NeT-It, położona 100 km na wschód od południowych wybrzeży Sycylii, zlokalizowana 3500 m pod powierzchnią, wykrywa neutrina z zakresu tera- i petaelektronowoltów (TeV, PeV). Zarejestrowano tam najbardziej energetyczne neutrino. Jego energia sięgała 220 PeV.

IE dziurawy przez większość roku

6 stycznia 2007, 17:39The Washington Post, opierając się na danych dostarczonych przez Microsoft oraz na wywiadach ze specjalistami ds. bezpieczeństwa informuje, że przeglądarka Internet Explorer była niezałatana przez 284 dni 2006 roku. Tak więc przez 78% ubiegłego roku jej użytkownicy byli narażeni na niebezpieczeństwo.

Sposób na DEP

4 marca 2010, 12:13Berend-Jan Wever z Google'a opublikował wyniki swoich badań, które pozwoliły mu stworzyć prototypowy kod omijający jedną z dwóch najważniejszych technik bezpieczeństwa w Windows. W latach 2006-2008 Wever pracował jako inżynier ds. bezpieczeństwa w Microsofcie.